リモートプロシージャコール…つまり、別PC上のファイル共有等にアクセスできるか、をコマンドプロンプトを使って確認する。

設定条件:

DNS サーバ名「DC1」

DC1 のIP アドレス「192.168.0.1」

ドメイン名「nekoprint」

管理者名「administrator」

パスワード「nekopass」

net use \\DC1\ipc$ user:nekoprint\administrator nekopass

もしくは、net share コマンドでSYSVOL共有/NETLOGON共有があるかどうかの確認を行う。

共有がない場合には、以下のリンクへ行って操作する。

https://www.nekoprint.jp/cgi-bin/nekonekodiary/archives/10.html

そうでなければ、以下の場所を見れば対策の参考にできるかも。

https://www.nekoprint.jp/cgi-bin/nekonekodiary/archives/131.html

https://www.nekoprint.jp/cgi-bin/nekonekodiary/archives/151.html

☆主に考えられる原因 RPC エンドポイント マッパー

・名前解決でのトラブル -> 経路上の障害

相手のPCに対して名前解決が出来ることを確認

nslookup を使用してみる

-> DNS 参照ができているかどうか確認できる。Time Out しないか。

Ping して、正しいホスト名になっているかどうかをみる(RPC エンドポイントマッパーを持つサーバーへ送る)

-> ping -a 192.168.0.1

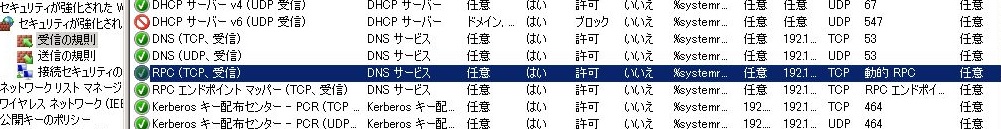

・ファイアウォールが正常か。

名前解決もPing疎通も確認できているのにもかかわらずRPCエラーが出るのならポート開放の確認

-> 135/tcp (RPC エンドポイント マッパー / 全 OS バージョン共通)

-> 1024-5000/tcp,udp (RPC 動的ポート / Windows Server 2003, Windows XP の場合)

49152-65535/tcp,udp (RPC 動的ポート / Windows Server 2008, Windows Vista の場合)

あと、DNS サービスもファイアウォールでちゃんと通過させているか。

TCP/UDP 53 だけじゃなく、特に RPC エンドポイント マッパーと、RPC 動的ポート。

要は、RPC で使う TCP 135 ポートと動的ポートだけの問題じゃないってこと。

また、Windows 2008 R2 以降でファイル複製サービスにFRSではなく、DFSRを使用している場合には、TCP 5722 ポートを追加する。

どうしてもポートがうまく解放されない場合は、一度ファイアウォールを無効化してから、目的の通信ポートを使用したサーバー間通信を行ってみるとよい。RPC サーバー間の通信ならたいてい5分以内に接続が再試行される。セキュリティが気になるなら、デフォゲを空白にして外部との通信は遮断したほうがより安全ではあるが・・・

ファイアウォールを無効にしたら通信しているのに、有効に戻したら通信できていないということは・・・。

無効にしても通信ができない場合は別の問題がある可能性。

極端な話、画像のように netstat コマンドで表示されるポート全てをファイアウォール等で通過させるように設定しているか。

各ポートが何に使われているか詳細を知りたければ、Portqry ツールを使うといい。

-> portqry -n dc1 -e 135

この例では、TCP 135ポートがどんなサービス(エンドポイント)に直結しているかを見ている。

(実際にはもっと行数が表示される)

http://www.microsoft.com/downloads/details.aspx?familyid=89811747-c74b-4638-a2d5-ac828bdc6983&displaylang=en

以下はエラーの例:

2012 R2・・・RPC query failed (6bf).

2008 R2・・・TCP port 135 (epmap service): FILTERED

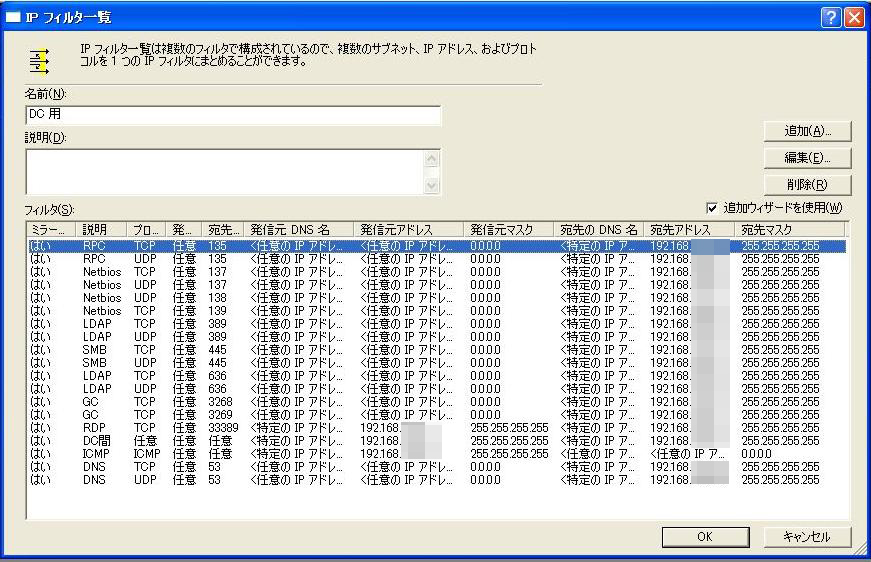

ただ、ポートの開放が多すぎるとそれもまたセキュリティ上の問題もでてくるので、ポートの使用範囲をIPSEC等を使って制限するようにしてもいいのではなかろうか。

※要は、ファイアウォールでRPC 用のポート受付はできるようにしておきながら、IPSECでポート受け入れをある程度制限するという、ね…

発信元のモザイクはクライアント側IPアドレス、宛先IPアドレスはDCのIPアドレスです。

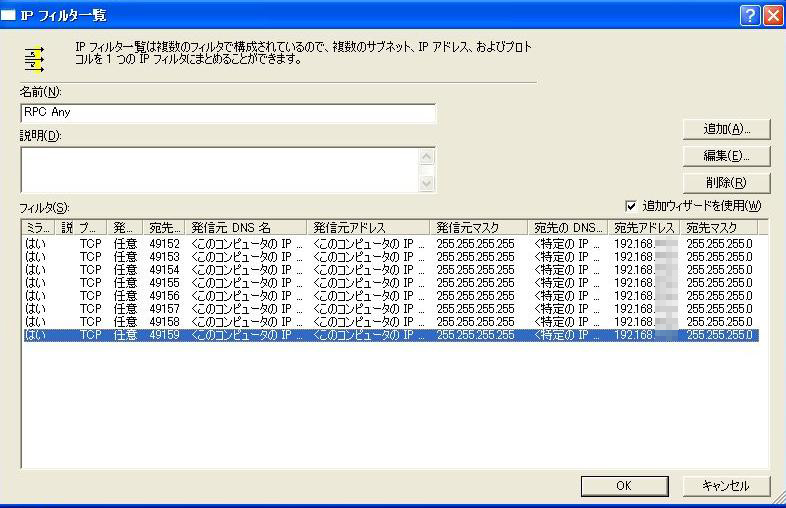

こちらと同様に、RPC動的ポート(TCP49152-49158など)の設定も行うとよい。(Windows Server 2012 R2まで)

Windows 10の場合はTCP49664-49669 などを設定。

セキュリティ確保のためにはもちろん、コレとは別に【All IP トラフィック】の全拒否の設定も行うこと。